Life Before The Computer

KEHIDUPAN SEBELUM KOMPUTER. Kita biasa mendengar dan menggunakan istilah-istilah teknologi kini seperti yang dinyatakan diatas, tapi tahukah kamu apakah maksud istilah-istilah tersebut sebelum wujudnya zaman komputer?

ICT F5 : Perbincangan Contoh Interaktiviti Linear dan Tidak Linear

- Kenalpasti bahawa adakah setiap contoh berikut adalah sejenis kandungan / bahan multimedia?

- Kenalpasti juga bahawa contoh yang dinyatakan sama ada dapat dikategorikan dengan 2 jenis multimedia interaktif jenis linear atau multimedia interaktif jenis tidak linear?

CONTOH AKTIVITI

|

Catatan

|

|

1

|

Tayangan Filem di Pawagam

|

|

2

|

Video Youtube di laman web

|

|

3

|

Permainan komputer First Person Shooter (FPS) : Counter

Strike

|

|

4

|

Paparan Gambar di komputer yang menunjukkan tips ‘Belajar

Sampai Berjaya’

|

|

5

|

Novel cerita yang dibaca dalam bentuk digital dalam

telefon pintar

|

|

6

|

Sebuah episod Rancangan Animasi Didi & Friends di

televisyen

|

|

7

|

Hasil Keputusan Carian imej tentang multimedia di

Internet

|

|

8

|

CD Pembelajaran Subjek ICT Tingkatan 5 bertajuk

Interaktiviti Multimedia

|

|

9

|

Guru menerangkan proses eksperimen sains pada Skrin

Putih menggunakan sambungan Projektor yang dilihat oleh murid-murid

|

|

10

|

Melayari kandungan Facebook menggunakan apps yang

dimuat turun dari Appstore

|

|

11

|

Bermain permainan Tetris di komputer

|

|

12

|

Membuat panggilan video (video call) kepada keluarga

tercinta

|

|

13

|

Membaca berita terkini di laman web berita.

|

|

14

|

Memainkan semula video yang telah dirakam menggunakan

kamera digital

|

|

15

|

Gopal dan Yaya saling membalas mesej chatting di

Whatsapp

|

ICT F4 : UTILITY SOFTWARE

Utility software is system software designed to help analyze, configure, optimize or maintain a computer.

Perisian Utiliti adalah perisian sistem yang direka untuk membantu (1) menganalisis, (2) konfigurasi / membuat tetapan (setting), (3) mengoptimumkan,atau (4) menyelenggara sebuah komputer tersebut.

AKTIVITI PEMBELAJARAN

http://www.bbc.co.uk/education/guides/ztcdtfr/revision/7

Jenis Perisian Utiliti

Types of Utility Software

|

Fungsi

Function

|

|

1

|

Anti Virus

|

|

2

|

Anti Spyware

|

|

3

|

Disk Cleaner

|

|

4

|

Disk Partition

|

|

5

|

File Manager

|

|

6

|

Cryptographic

|

|

7

|

Disk Defragmenter

|

|

8

|

Screensavers

|

|

9

|

Backup & Restore

|

|

10

|

Data Compression

|

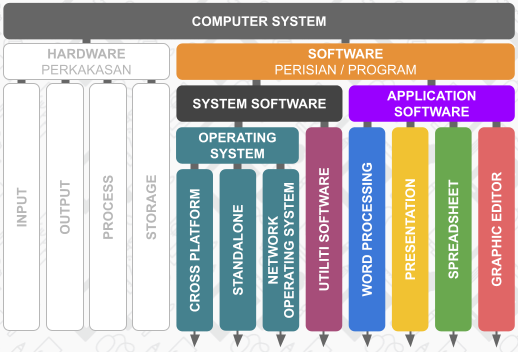

ICT F4 : Konsep Software / Perisian / Program Komputer

Apa yang kamu perlu TAHU dan FAHAM.

Untuk mempelajari 4 jenis perisian aplikasi dalam gambarajah diatas, sila layari pautan ini :

http://cikgufariddiah.blogspot.my/2015/09/ict-f5-4-types-of-application-software.html

PERBINCANGAN

Untuk mempelajari 4 jenis perisian aplikasi dalam gambarajah diatas, sila layari pautan ini :

http://cikgufariddiah.blogspot.my/2015/09/ict-f5-4-types-of-application-software.html

PERBINCANGAN

ICT F4 : Kategori Alat Storan

Tekan pautan ini untuk lihat dalam saiz lebih besar

http://thumbnails-visually.netdna-ssl.com/the-history-of-data-storage_545ba203d3597_w1500.jpg

Untuk belajar lebih lanjut, boleh lihat disini juga.

ICT F4 : 6 Langkah Keselamatan Komputer (Penerangan Lanjut)

Hari ini, orang bergantung kepada komputer untuk membuat, menyimpan dan menguruskan maklumat kritikal.

Ia adalah penting bahawa komputer dan data yang menyimpan dan mudah didapati apabila diperlukan. Ia juga penting bahawa pengguna mengambil langkah-langkah untuk melindungi komputer dan data mereka dari hilang, rosak dan disalahgunakan.

1

|

SALINAN DATA (Data Backup)

|

Salinan data adalah program penduaan fail. Menyalin data adalah perlu supaya mereka dapat

dipulihkan / diperolehi semula dalam kes kecemasan.

|

|

Bergantung kepada kepentingan maklumat, aktiviti menyalin

data boleh dilakukan setiap hari, mingguan atau dua kali seminggu dari cakera

keras.

|

|

2

|

KRIPTOGRAFI

(Cryptography)

|

Kriptografi adalah satu proses menyembunyikan maklumat

dengan mengubah maklumat sebenar

kepada perwakilan yang berbeza.

|

|

Maklumat sebenar = mesej yang hendak dihantar

|

|

Maklumat tersembunyi = kod rahsia / kod tersembunyi /

mesej rahsia / mesej berkriptografi

|

|

Proses ‘encrypt’

digunakan untuk menukarkan maklumat sebenar kepada kod tersembunyi

|

|

Proses ‘decrypt’

digunakan untuk menukarkan maklumat berkroptografi kepada maklumat sebenar

|

|

Setiap proses encrypt dan decrypt perlu kepada sebuah ‘kunci’

yang digunakan untuk menyulitkan atau menyahsulit mesej.

|

|

3

|

ANTIVIRUS

|

Satu program antivirus mengimbas program yang cuba untuk mengubah suai program, fail,

dokumen, sistem operasi dan program-program lain yang biasanya dibaca dari komputer.

|

|

Tujuan Antivirus adalah untuk melindungi komputer

daripada virus dengan mengenal pasti dan menghapuskan apa-apa virus komputer

dijumpai di dalam memori komputer, pada media simpanan atau fail e-mel.

|

|

Jika program

antivirus mengenal pasti fail yang dijangkiti, ia cuba untuk menghapuskan

virus, cecacing atau Trojan kuda tersebut.

|

|

Jika program

antivirus tidak boleh mengeluarkan jangkitan, ia akan melakukan kuarantin

fail yang dijangkiti.

|

|

Kuarantin

adalah proses pengasingan fail yang dijangkiti virus, pada kawasan cakera

keras yang memegang fail yang dijangkiti itu, sehingga jangkitan boleh

dikeluarkan. Langkah ini memastikan fail lain tidak akan menjadi dijangkiti.

|

|

Terdapat 2 cara program Antivirus mengenali virus yang

diimbas :

|

|

Pengenalan Definisi

Virus. (Virus Definition). Virus

dikenalpasti dari pangkalan data pengenalan virus yang mencari padanan corak

kod virus tersebut yang khusus dan sama dari pangkalan data virus dengan

virus yang cuba diimbas.

|

|

Membuat

Suntikan Fail. (Inoculating the file). Program

antivirus merekodkan maklumat seperti saiz fail dan tarikh fail dalam fail

inokulasi yang berasingan.

Program antivirus kemudian menggunakan maklumat ini untuk

mengesan jika virus mengganggu data yang menerangkan fail program yang

disuntik.

|

|

Antara program Antivirus ialah : Avira, AVG Antivirus, Panda

Security, Kaspersky, McAfee, Lookout

|

|

Bahan Bacaan Tambahan :

|

|

4

|

ANTI-SPYWARE

|

Spyware adalah program yang terletak di komputer tanpa

pengetahuan pengguna. Ia mengumpul maklumat mengenai pengguna tanpa disedari

oleh pengguna itu sendiri.

|

|

Program spyware menyampaikan maklumat kepada sumber luar

atau ‘third party’.

|

|

Satu program anti-spyware juga dipanggil perisian pengesanan atau spybot dan digunakan untuk

menghapuskan spyware.

|

|

Antara program-program anti-spyware yang popular adalah: Spybot

Search and Destroy, Ad-Aware, Blaster Spyware

|

|

5

|

FIREWALL

(Tembok Api)

|

Firewall adalah sebuah perkakasan (hardware) atau

perisian (software) yang berfungsi dalam persekitaran rangkaian untuk mencegah sesetengah komunikasi yang

dilarang oleh protokol keselamatan / dasar keselamatan.

|

|

Firewall membenarkan akses

yang terhad dari dalam atau di luar perimeter rangkaian atau daripada

pengguna tertentu atau untuk aktiviti-aktiviti tertentu.

|

|

6

|

ASPEK MANUSIA

|

Aspek manusia merujuk kepada pengguna dan juga penceroboh

sistem komputer.

|

|

Ia adalah salah satu aspek yang paling sukar untuk diberikan

perlindungan.

|

|

Masalah biasa adalah kurang

mematuhi prosedur keselamatan maklumat yang baik.

|

|

3 bentuk Aspek Manusia yang penting untuk dididik :

|

|

Kesedaran

Sesebuah Organisasi. Sesebuah organisasi

mestilah tahu dan peka terhadap pekerja yang berada didalamnya. Ancaman keselamatan

boleh datang dari dalam organisasi itu sendiri, bukan hanya dari luar.

|

|

Kesedaran

Pengguna Yang Berada Organisasi. Latihan

mengendalikan sistem dan maklumat perlu mencukupi untuk pekerja organisasi.

|

|

Sistem perlindungan ancaman keselamatan yang canggih

adalah sia-sia jika penggunanya tidak terlatih dengan kemahiran yang sesuai.

|

|

Kesedaran

Individu Pengguna. Ancaman keselamatan

apabila menggunakan sistem komputer datang dalam pelbagai bentuk.

|

|

Elakkan memuat turun / download dan memasang / install

perisian yang tidak diketahui atau diragui kesashian sumbernya.

|

|

Elakkan mendedahkan maklumat sulit dan penting kepada

orang yang tidak dikenali.

|

|

SELAMAT BELAJAR!

ICT F5 : 5 Elemen Multimedia

MULTI-MEDIA

= banyak media.

= kombinasi elemen multimedia seperti teks, grafik, audio, video, animasi untuk menyampaikan sesuatu maklumat dengan lebih berkesan

Multimedia Element

Elemen Multimedia

|

Examples

Contoh

|

Standard File Format

Format Fail

|

TEXT

Teks

|

*.doc

*.rtf *.txt |

|

GRAPHIC

Grafik / Imej /

Gambar

|

*.jpg / *.jpeg

*.gif *.tiff *.bmp *.png *.psd |

|

AUDIO

Audio / Bunyi

|

*.wav

*.midi *.aif / *.aiff *.au *.wma |

|

VIDEO

|

*.avi

*.mov *.mpeg *.wmv |

|

ANIMATION

Animasi

|

*.swf

*.gif *.swi |

Jom baca bahan powerpoint ini :

ICT F4 : Latihan Computerised and Non Computerised

Fill

in the blanks the differences between computerized and non-computerized system

into the appropriate column based on the aspects given.

Production was slow since everything was done

manually.

|

Increases productivity in a short period.

|

Need to be done by an expert.

|

Boring. Need to take more time and many people to

produce interesting

|

Slower – need a few hours to complete

|

Less time, less manpower, more products.

|

Multimedia can be combined easily to attract

audience.

|

Faster – a few seconds to complete several jobs

|

More time, more people, less products.

|

Can be accomplished even by a ‘layman’

|

Computerised

|

Aspect

|

Non-computerised

|

Task

|

||

Time

|

||

Interesting

|

||

Productivity

|

||

Profit

|

ICT F4 : EBCDIC, ASCII, Unicode

ASPEK

|

EBCDIC

|

ASCII

|

Unicode

|

Terminology

Istilah Lengkap

|

Extended

Binary Coded Decimal Interchange Code

|

American

Standard Code for Information Interchange

|

Unicode

|

Purpose

Tujuan

|

character encoding schemes in the computer

skema pengkodan

huruf/aksara/nombor/simbol dalam komputer

|

||

Developer

Pembangun

|

IBM

|

American

National Standards Institute

|

Unicode

Consortium

|

The Number of

bits use for a character

Bilangan bit yang

digunakan untuk satu aksara

|

uses 8 bits

per character

|

uses 7 bits

per character

later 8 bits

|

Variable : 8

bits, 16 bits, 32 bits

|

Compatibility

Keserasian

|

Not compatible

with ASCII and Unicode

Tidak serasi dengan ASCII dan Unicode

|

Compatible with

Unicode,

not compatible

with EBCDIC

Serasi dengan Unicode, tidak serasi dengan EBCDIC

|

Compatible with

ASCII, not compatible with EBCDIC

Serasi dengan ASCII, tidak serasi dengan EBCDIC

|

Jadual Kod

|

|||

PERBINCANGAN - FAHAMI SITUASI INI

|

It's easy to fool yourself into

thinking that numbers written in a file are actually the internal

representation. For example, if you write 123 in a file using a text editor,

is that really how the integer 123 is stored?

The file does NOT

storing 123. Instead, it stores the ASCII code for the character '1', '2',

and '3' (which is 31, 32, 33 in hex or 0011 0001, 0011 0010, 0011 0011 in

binary).

|

Subscribe to:

Comments (Atom)